Схемы мошенничества в банковской сфере с каждым годом становятся все более изощренными. Мошенники виртуозно продумывают новые способы совершения таких преступлений, нанося вред как всей банковской системе, так и отдельным клиентам банков. Именно поэтому борьба с данным опасным явлением входит в перечень приоритетных вопросов, включенных в программу борьбы с экономическими преступлениями. Но для того, чтобы эффективно бороться с различными случаями мошенничества, недостаточно лишь активной работы системы безопасности банков и предельной внимательности пользователей при совершении платежей, оплате услуг, а также при доступе к интернет-банку. Немаловажное значение приобретает и репутация банков, которые сегодня не могут обойтись без мощных программных комплексов, направленных на борьбу с мошенничеством. Именно о таких решениях сегодня в интервью Infocity рассказывают Андрей Ларшин, ведущий специалист по решению i2, отдел ПО, IBM EE/A Ltd. и Семен Осадчий, менеджер по развитию бизнеса в банковском и телекоммуникационном секторах, IBM East Europe / Asia Ltd.

— Что вообще понимается под мошенничеством в банковской среде с точки зрения IBM?

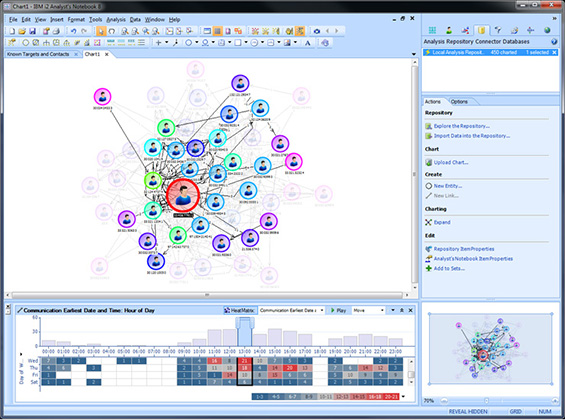

А.Л. — Наверное, у IBM нет отдельного взгляда на мошенничество, но есть принципиально иной подход к методам борьбы с этой проблемой. Подход, отличный от других предложений на рынке. Многие разработчики предоставляют банкам некий «черный ящик», в который якобы заключены их инструменты борьбы с мошенниками и обеспечения безопасности. Своеобразный «волшебный» инструмент от всех напастей. У IBM же открытый подход к анализу безопасности. Почему? Потому что в каждой стране профили рисков и способы обеспечения безопасности разные. В России мошенники используют одни инструменты, в Великобритании — другие, а в Азербайджане может быть использована схема, не применявшаяся до сих пор ни в одной стране мира. И к каждому случаю должен быть осуществлен индивидуальный подход. Например, во время моих посещений вашей страны очень часто приходится общаться со специалистами в банковской сфере, которые рассказывают о методах мошенничества кардинальным образом отличающихся от того, что я слышу в других странах региона. Поэтому концепция «черного ящика» оказывается неработоспособной. Необходима индивидуальная работа с каждым клиентом. Наши же продукты IBM Counter Fraud и i2 позволяют банкам самостоятельно предотвращать случаи мошенничества, присущие для вашего рынка, и таким образом достичь максимальной эффективности. Кроме этого, продукты IBM способны анализировать и вовсе неизвестные способы мошенничества. Специальная технология визуализации информации позволяет банковскому аналитику с помощью его абстрактного мышления увидеть концентрацию аномальных событий. Сейчас я говорю о продукте IBM i2, который имеет принципиально другую модель построения информации в той зоне, которая присуща, например, департаменту экономической безопасности банка.

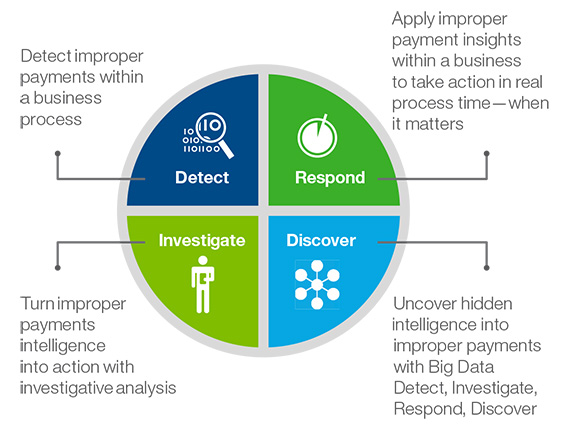

В IBM видят два подхода в вопросах обеспечения безопасности банка от угроз мошенничества. Во-первых, это подход с высокой степенью автоматизации, полностью обеспечиваемый продуктом IBM Counter Fraud. Он позволяет работать с огромным потоком информации и невероятным числом транзакций, прекрасно подстраиваясь под IT-инфраструктуры крупных банков. Во-вторых, мы предлагаем продукт IBM i2, который является частью IBM Counter Fraud и подходит самому широкому кругу потребителей. Его вполне могут позволить приобрести себе небольшие банки для одного аналитика, получая при этом большие преимущества от внедрения продукта. Кстати, IBM берет на себя и обязанности по обучению аналитиков, который будет работать с нашими продуктами.

Мы предлагаем не просто программный продукт в коробке. В этом и заключается разница в подходах IBM от прочих производителей подобных решений. Мы предлагаем готовый бизнес-процесс и готовы обучить ваших сотрудников работе с ним. И если раньше переговоры велись только с СЕО банков, то сегодня к разговору приглашаются бизнес-менеджеры компаний, включая представителей департаментов рисков, IT-безопасности, развития бизнеса пластиковых карт и т.д. Сейчас мы прекрасно можем объяснить стратегию и представителям департаментов экономической безопасности, которые проверяют надежность контрагентов, пристально всматриваются в историю людей, пытающихся получить кредиты. Примитивное понятие «пробить клиента» выходит на новый уровень, подразумевая глубокий анализ состояния связей контрагентов, состоятельности пользователей и т.п. И вы не должны бояться, что в анализе будет участвовать какая-то скрытая информация. Все базы, что используются нашими продуктами, строятся на открытых источниках информации, например, социальных сетях. У IBM нет специального подключения к Facebook (улыбается), нет незаконных способов взлома аккаунтов пользователей, но даже та информация, которая существует в открытом доступе, при статистическом сопоставлении позволяет сделать очень много новых выводов.

— Получается, что, по мере того, как будет расти электронизация общества, развиваться электронное правительство и появляться прочие on-line сервисы, ваши продукты будут получать намного больше «пищи» для анализа?

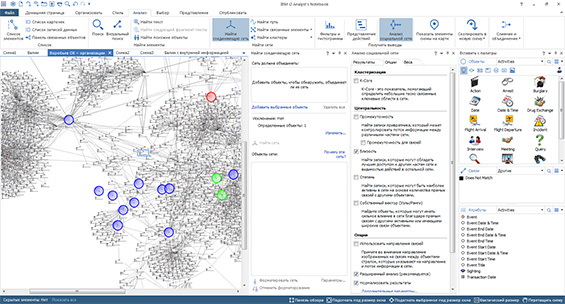

А.Л. — Этот вывод очевиден, но наши продукты уже и сегодня прекрасно работают. Они позволяют брать отрывочную, неполную информацию и делать из нее достаточно хорошие и глубокие выводы. Это происходить благодаря использованию графов в виде моделей данных. Мы можем раскручивать цепочки, когда человек связан с фирмой, фирма связана с определенным телефоном, телефон связан с другой фирмой, другая фирма связана с конкретным адресом, адрес связан с другой фирмой и т.д. Эти цепочки не поддерживаются стандартной реляционной моделью данных, поэтому в IBM i2 используется графовая модель данных, позволяющая все анализировать на принципиально другом уровне. Например, когда телефон написан не полностью, без указания префикса оператора или кода города, но подразумевается, что клиент проживает в Азербайджане, или в базе актов присутствует две записи — ООО «Ромашка» или «Ромашка» ООО, что по сути одно и то же, но прочие системы могут столкнуться с проблемой в этом случае. Вот эти неточности информации и все неформальные связи для наших продуктов являются предметами обработки. Мы с ними работаем легко и можем проанализировать все взаимосвязи.

— Значит спектр применения этих продуктов выходит далеко за пределы лишь банковского сектора?

А.Л. — Система изначально создавалась для силовых структур. Вся полиция Великобритании работает с IBM i2, спецслужбы ряда стран, весь Интерпол, в том числе и его представительство Азербайджане. Безусловно, мы и в вашей стране сегодня ведем переговоры с рядом ведомств, не входящих в банковский сектор. Ведь такой продукт нужен любому департаменту экономической безопасности, любым специалистам по расследованиям. И в этом предложение IBM уникально.

С.О. — Хотелось бы добавить, что основная часть клиентов IBM не только в Азербайджане, но и в мире, представляет финансовый сектор. И это применимо не только к программному обеспечению, но и к аппаратным комплексам. Спектр наших предложений сегодня настолько широк, что охватывает как небольшие структуры, так и ведущие банки стран. Ломаются стереотипы, что IBM — это дорого, так как в нашем портфолио есть достаточно подходящие решения для работы с банками любого масштаба. Кроме этого, идет плотная работа с национальными платежными системами. Огромный плюс наших продуктов заключается и в том, что IBM предлагает абсолютно новые подходы, которые не только интересны по своей реализации, но и принесут реальную выгоду предприятиям, теряющим миллионы манатов ежегодно при столкновении с новыми схемами мошенничества.

А.Л. — Могу привести пример удачного использования продукта IBM в нефинансовой сфере — аэропорт Домодедово, где наша система внедрена в департаменте экономической безопасности. Не секрет, что аэропорт — это большая компания с огромным хозяйственным парком. Здесь производятся закупки материалов и комплектующих, то есть аэропорт имеет дело с большим количеством контрагентов, для чего необходимы гарантии их собственной надежности, гарантии того, что они не участвуют в каких-либо мошеннических схемах с внутренними сотрудниками аэропорта, доказательства того, что тендеры проводятся честно, платежи осуществляются в указанные сроки, что какой-то контрагент, до этого выступавший под именем другой компании, не был занесен в «черный список» и т.д. В руках аналитика аэропорта система становится мощным инструментом, перекрывающим возможные случаи мошенничества и, соответственно, финансовых потерь.

Еще один пример — использование IBM i2 для выявления случаев мошенничества в платежной система QIWI. Они расследуют и анализируют транзакции по отмыванию финансовых средств, попытки финансирования терроризма, прохождения наркотрафика, попытки уклонения от налогов и т.д. Отмечу, что это одно из крупнейших внедрений IBM i2 в России.

— И как вы можете оценить реакцию наших компаний, в том числе и из банковского сектора, на ваше предложение?

А.Л. — Мы видим неподдельный интерес! Например, недавно состоялась встреча с одним из ведущих азербайджанских банков. Специалисты сразу поняли, как они реально могут применить наши решения для создания кредитного конвейера, то есть практически автоматизировать весь бизнес-процесс. Ведь клиентов, которые обращаются за кредитами в банк, необходимо оценить по ряду критериев, число которых в определенных случаях может достигать нескольких сотен. Мы же это делаем в автоматическом режиме, включая процесс документооборота в рамках этого обращения. И если клиенту было обещано, что в течение трех часов кредит будет выдан или по нему будет принято решение, система сама будет отслеживать процесс обработки заявления. Этот клиент будет проверен по всем документам, связям, «черным спискам», можно также выяснить по социальным сетям профиль его интересов, не связан ли он с какими-то экстремистскими организациями и т.д. Лишь после этого будет дано квалифицированное заключение о том, стоит ли выдавать кредит. И весь этот бизнес-процесс автоматизируется с помощью нашего решения. Кстати, система эксплуатируется в мультинациональных средах, так что, например, аналитику банка в Нидерландах можно будет получить информацию о клиенте из Азербайджана. И это прекрасный пример концепции Big Data, с которой наши продукты работают.

С.О. — В банковском секторе Азербайджане сегодня происходят большие изменения. Если раньше бизнес не понимал IТ, то сейчас именно информационные технологии становятся большей частью бизнеса любого предприятия. Сегодня они работают совместно, что приводит к хорошим результатам. По поводу интереса к нашим продуктам, отмечу, что недавно при поддержке специалистов IBM в Баку был проведен круглый стол по такому продукту, как IBM i2, для работников банковской сферы. Было озвучено очень много интересных тем, мы почувствовали реальную заинтересованность в наших продуктах среди специалистов из департаментов рисков. Поэтому можно с уверенностью сказать, что тема очень актуальная, живая и мы ее будем и далее развивать, особенно учитывая тот факт, что в Баку работает офис IBM, позволяющий быть гибче и изобретательнее.

— Какие аппаратные мощности нужны для обеспечения работоспособности ваших продуктов?

А.Л. — Я воздержусь от обсуждения аппаратной платформы, потому что сам занимаюсь исключительно аналитикой. Но хочу подчеркнуть, что IBM Counter Fraud и i2 — мультиплатформенные решения, что позволяет им работать на широком спектре аппаратных средств. Кстати, решение IBM Counter Fraud внедрено в Европейском центре обработки VISA. Там поток транзакций составляет порядка 5000 единиц в секунду и при этом обрабатывается порядка 30000 правил. VISA централизованно на всю Европу обрабатывает транзакции и дает по ним заключения по уровню рисков. И в этом центре, насколько я знаю, используются и UNIX-системы, и оборудование различных вендоров.

С.О. — Наше основное преимущество — в мультиплатформенности. Это продукты, которые не привязаны к определенному типу оборудования и не поставляется именно с ним. IBM Counter Fraud и i2 может разворачиваться как на виртуальных машинах, так и на UNIX- или LINUX-системах. Безусловно, мы предлагаем полную поддержку, включающую как аппаратное, так и программное обеспечение, но, в то же время, даем заказчику полную свободу выбора. Основными нюансами, с которыми можно столкнуться в процессе разворачивания систем являются лишь такие параметры, как интеграция с источниками информации, с клиентскими базами и т.д.

— А сколько времени занимает полное внедрение системы?

А.Л. — Все зависит от сложности решения. Отмечу, что для аналитиков мы предлагаем недельный учебный курс, подразумевающий обучение технологии расследования, потому что наш анализ не самый простой и позволяет сделать серьезный шаг вперед к точности расследования. Время же внедрения столь большого решения, как IBM Counter Fraud, может достигать года, но его большая часть будет посвящена изучению баз данных и структуры банка. Наши специалисты займутся вычищением «грязной» информации, ее систематизации, исправлением ошибок. А сам продукт понадобится лишь на финальной стадии, когда произойдет запуск системы. В этом и заключается отличие внедрения бизнес-процесса от обычной имплементации программного обеспечения. Хочу добавить, что наши продукты прекрасно визуализируют происходящие процессы по любой тематике расследования, позволяя предоставлять в суде, если до этого дойдет, готовые схемы, которые принимаются в качестве доказательств. Более легко и более действенно их можно использовать их для достижения мирового соглашения на более выгодных условиях, не доходя до суда. Мне кажется, что даже заявка банка о том, что в его бизнес-процессе будут использовать такие системы, сбавит желание мошенников использовать какие-то инструменты. Таким образом растет и репутация банка в глазах у потенциальных клиентов.

— В системе присутствуют зачатки искусственного интеллекта? Она самообучаема?

А.Л. — В каждом из наших продуктов присутствует два разных подхода. Если мы рассмотрим IBM Counter Fraud, то здесь присутствует предиктивная аналитика, которая позволяет анализировать типичные манеры поведения. Как и где это может применяться? Приведу простейший пример. У какой-нибудь компании средний оборот в месяц составляет 1 млн. манатов. В декабре был подъем бизнеса и оборот составил 2 млн. манатов, а в июле из-за сезонного падения он спустился до 0,5 млн. манатов. Это типично и такая схема повторяется из года в год, но вдруг оборот этой компании в ноябре составил 3 млн. манатов. Это нельзя считать типичной моделью поведения и заслуживает проверки. Другой случай, когда группа клиентов одного из банков начинает синхронно переводить деньги в другой банк. Такое поведение также нельзя назвать типичным, потому что оно принимает системный характер и просто эти люди ранее себя так не вели. Следующий пример, когда банк своими силами вычислил 100 мошенников с одинаковой историей поведения, схемой мошенничества и т.д. Эти типы поведения можно внести в базу данных эталонов нашей системы и сравнить других юридических или физических лиц с новыми эталонами. И эти эталоны будут ориентированы на конкретную страну, на поведение людей в соответствующих условиях. Строится так называемое дерево принятия решений, где описано, от каких параметров зависит та или иная опасность.

Можно пойти и от обратного, в данном случае по следам клиента, ставшего жертвой мошенников. Посмотреть и просчитать, какая манера поведения типична для него. Он мог снимать деньги из банкомата в каком-то определенном торговом центре, посещать близкорасположенный к работе или дому филиал банка. И добавив эту модель поведения к автоматизированному анализу мы сможем вычислить, подвержены ли были другие клиенты такой же опасности или нет. Мы найдем причину мошенничества раньше, чем в банк обратится следующий клиент с такой же проблемой. Это и есть предиктивная аналитика. Мы лишь определяем каналы анализа, а система сама найдет, что искать даже среди корреляционных моделей, которые были совершенно неочевидны.

Я уже отметил, что в ходе наших многочисленных встреч в Баку клиенты проявляют особый интерес к анализу социальных сетей. Но задают вопросы не только по поводу поиска контекста в них, но и во всем интернете. Этим наши продукты также занимаются, например, анализом публикаций. Можно сделать так, что в каком-то произвольном тексте в Сети система выявит имена людей, названия фирм, даты, локации и построит по ним графы взаимосвязей. И эти графы уже можно будет анализировать. Подобная информация поступает постоянно, а задача продуктов IBM как раз и заключается в том, чтобы свести ее воедино и связать с определенными событиями. По сути дела, система инициирует нейронные связи, а ее модель данных и есть нейронная сеть. Все сущности представлены как узлы нейронной сети. И когда они связаны, то воздействуют друг на друга. Именно анализ этих связей и лежит в основе анализа IBM i2.

— Вы отметили, что способы мошенничества в разных странах могут серьезно отличаться. Насколько серьезно может быть отличие этих схем в Азербайджане, например, от тех, что используют мошенники в Великобритании?

А.Л. — Скажу, что во всех странах люди интересуются тем, как защитить свой бизнес от потенциальных потерь. Безусловно, разница прослеживается в деталях и есть масса различий, как атакуют бизнес в Лондоне, в Москве или в Баку. Например, для западных стран характерны такие формы атак на банковский сектор, как отмывка денег мелкими суммами. Когда какими-то незначимыми платежами по 5-10 долларов большим количеством транзакций на разные счета за границу выводятся огромные суммы. Они распыляются и потом вновь собираются в одном месте. В этом случае нужна мощная аналитическая система, которая позволит проследить эти потоки. В России же пока мы прослеживаем принципиально иные формы мошенничества, когда, например, кредиты пытаются получить по поддельным паспортам. Нередки случаи и пособничества со стороны банковских сотрудников, просто закрывающих глаза на это или выдающих кредиты без наличия ряда необходимых документов. Наша аналитика выявляет и подобные связи. В России последний и самый «популярный» вид мошенничества — распространение вирусов для смартфонов, которые, используя установленные на устройстве мобильные банковские клиенты, начинают от имени пользователя производить операции со счетом.

В Азербайджане возможно использование инсайдерской информации, например, о вероятной смене курса валют. Но и это можно проанализировать и выявить сотрудников, разглашавших конфиденциальную информацию. Еще один характерный пример для Азербайджана, с которым мне довелось столкнуться — это когда руководители предприятий заставляют своих сотрудников идти в банки и оформлять кредиты на себя для бизнеса фирмы. Случай, следует отметить, уникальный. Так что в каждой стране есть характерные схемы, но у IBM есть методики, позволяющие с ними бороться. Безусловно, 100% гарантии в этой сфере нет и быть не может. Эффективность нашей системы может составлять от 70% до 90%. Но даже если банк ежегодно терпит убытки в 1 млн. манатов на какой-то схеме мошенничества, то после внедрения нашей системы его убытки снизятся до 300 тысяч. Согласитесь, что 700 тысяч манатов — это внушительная цифра, особенно учитывая то, что сумма убытков в размере 1 млн. манатов в большом банке наверняка может быть значительно выше.

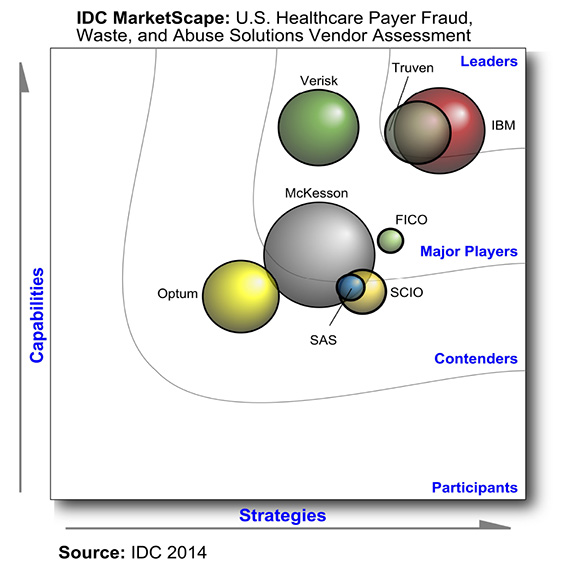

— Неужели ни одной компании-конкуренту не удалось создать продукт, хоть немного приближающийся по эффективности к IBM Counter Fraud или i2?

А.Л. — Если рассматривать вопросы, касающиеся индивидуальных расследований по конкретным случаям, то конкуренция есть, но такой информационной модели, как у наших продуктов, нет ни у кого. IBM приобрел компанию i2 в 2012 году и сегодня этой компании уже больше 25 лет. i2 практически является одним из компонентов IBM Counter Fraud — цельного решения, осуществляющего практический анализ любых бизнес-транзакций для различных каналов и для разных служб предприятия. Другие же решения, присутствующие на рынке, не могут обеспечить такого удобства в рамках единой системы и требуют приобретения двух или более продуктов. Кроме того, благодаря открытой архитектуре, нашу систему можно легко перенастроить под запросы любого банка. Так как стоимость продукта определяется исходя из числа проводимых транзакций, небольшой банк за эту систему заплатит меньшую сумму, чем большое финансовое учреждение. Но функциональность при этом у них будет равная. И я считаю, что это справедливое назначение цены.

Наша жизнь переходит на новый уровень, в цифровую вселенную. Индивидуально и без использования программных средств аналитики проверять каждого человека уже технически невозможно. У банка нет нескольких дней, чтобы потратить их на работу с одним клиентом. Поэтому и растет число угроз и случаев мошенничества. Но обмануть нашу систему крайне сложно, поскольку она не основывается на конкретных данных. Чтобы ее обмануть, надо не существовать вовсе.